掃描IP端口

掃描端口 從 服務器 (172.16.5.201) 到 IP 59.125.152.217。端口掃描程序是一種旨在探測服務器或主機以查找開放端口的應用程序。

📱 輸入

Loading...

提交後等待 60 秒。

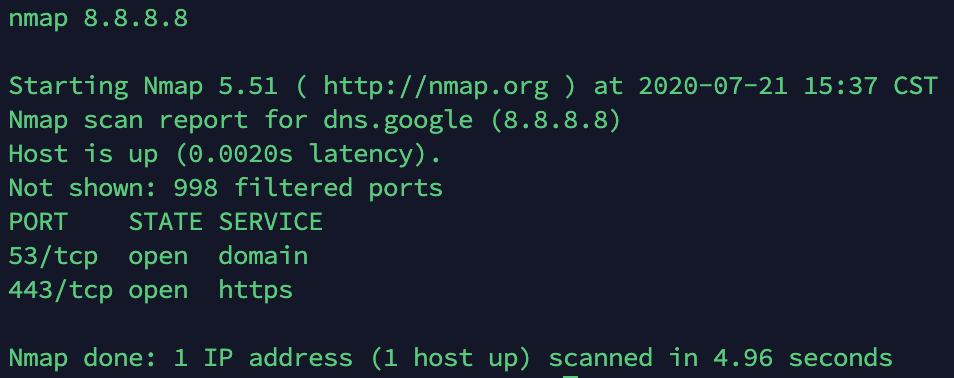

在計算機網絡中,端口是通信端點。在軟件級別上,在操作系統內,端口是一種邏輯結構,用於標識特定的進程或網絡服務的類型。通過16位無符號數字(通常稱為端口號)為每個協議和地址組合標識端口。使用端口號的最常見協議是傳輸控制協議(TCP)和用戶數據報協議(UDP)。 Nmap(網絡映射器)是由Gordon Lyon(也以他的化名Fyodor Vaskovich命名)創建的免費開源網絡掃描儀。 Nmap用於通過發送數據包並分析響應來發現計算機網絡上的主機和服務。

什麼是端口掃描?

端口掃描是一種網絡偵察技術,旨在識別計算機上打開了哪些端口。此外,端口掃描器還可以識別偵聽特定端口的應用程序和主機的操作系統,並以特定方式對流量做出反應。例如,HTTP 使用 80 端口,DNS 使用 53 端口,SSH 使用 22 端口。

端口掃描結果有哪些?

端口掃描結果揭示了網絡或服務器的狀態,可以用以下三個類別之一進行描述:打開、關閉或過濾。

開放端口:開放端口表示目標服務器或網絡正在主動接受連接或數據報,並已響應一個正在偵聽的數據包。開放端口還表明用於掃描的服務(通常是 TCP 或 UDP)也在使用中。

關閉端口:關閉端口表示服務器或網絡收到了請求,但該端口上沒有服務“偵聽”。關閉的端口仍然可以訪問,並且可用於顯示主機位於 IP 地址上。 IT 管理員仍應監控關閉的端口,因為它們可能會更改為打開狀態並可能產生漏洞。 IT 管理員應該考慮用防火牆阻止關閉的端口,在防火牆它們將成為“過濾”端口。

被過濾的端口:被過濾的端口表示發送了一個請求包,但是主機沒有響應,也沒有在監聽。這通常意味著請求數據包被防火牆過濾掉和/或阻止了。如果數據包沒有到達目標位置,攻擊者就無法找到更多信息。過濾後的端口通常會以錯誤消息“無法訪問目標”或“禁止通信”作為響應。

維基百科 : 通訊埠(zh)

通訊埠(英語:port),又稱為連接埠、端口、協定埠(protocol port)在電腦網路中是一種經由軟體建立的服務,在一個電腦作業系統中扮演通訊的端點(endpoint)。每個通訊埠都會與主機的IP位址及通訊協定关联。通訊埠以16位元數字來表示,這被稱為通訊埠編號(port number)。

位於傳輸層的通訊協定通常需要指定埠號,例如在TCP/IP协议族之下的TCP與UDP協議。在應用層中,使用主從式架構的通訊協定,在每個通訊埠上提供多路複用服務(multiplexing service)。經由公認通訊埠號(well-known port numbers),通常可以辨認出這個連線使用的通訊協定,其中具代表性的是最基礎的1024個公認通訊埠號(well-known port numbers),例如Telnet協定預設使用23埠來連線,Secure Shell協定預設使用22埠,HTTP協定預設使用80埠,HTTPS協定預設使用443埠。🔗 通訊埠 ( zh )

🌐: منفذ (شبكات), Мрежов порт, Síťový port, Ip-port, Port (Protokoll), Port (computer networking), Puerto de red, درگاه (شبکههای رایانهای), Portti (tietoliikenne), Port (logiciel), פורט (תקשורת), Porta (jaringan komputer), Porta (reti), ポート (コンピュータネットワーク), 포트 (컴퓨터 네트워킹), Port protokołu, Porta (redes de computadores), Port (rețea), Порт (компьютерные сети), Port (datorteknik), Port (ağ), Порт протоколу,

維基百科 : Nmap(zh)

Nmap(网络映射器)是一款用于网络发现和安全审计的网络安全工具,它是自由软件。软件名字Nmap是Network Mapper的简称。通常情况下,Nmap用于:

列举网络主机清单

管理服务升级调度

监控主机

服务运行状况Nmap可以检测目标主机是否在线、端口开放情况、侦测运行的服务类型及版本信息、侦测操作系统与设备类型等信息。

它是网络管理员必用的软件之一,用以评估网络系统安全。

Nmap 是不少黑客及脚本小子爱用的工具 。系统管理员可以利用Nmap來探測工作環境中未經批准使用的服务器,黑客通常会利用Nmap來搜集目标电脑的網絡设定,从而计划攻击的方法。

Nmap通常用在信息搜集阶段,用于搜集目标机主机的基本状态信息。扫描结果可以作为漏洞扫描、漏洞利用和权限提升阶段的输入。例如,业界流行的漏洞扫描工具Nessus与漏洞利用工具Metasploit都支持导入Nmap的XML格式结果,而Metasploit框架内也集成了Nmap工具(支持Metasploit直接扫描)。

Nmap不仅可以用于扫描单个主机,也可以适用于扫描大规模的计算机网络(例如,扫描英特网上数万台计算机,从中找出感兴趣的主机和服务)。🔗 Nmap ( zh )

🌐: إن ماب, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, انمپ, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap,

IP

IP